W dobie zaostrzonych rygorów cyberbezpieczeństwa wynikających z dyrektywy NIS2 oraz wymogów sektorowych, standardowe usługi poczty współdzielonej przestają być wystarczające. Wobec tego organizacje przetwarzające dane wrażliwe powinny sięgać po rozwiązania oparte na pełnej separacji zasobów i głębokiej customizacji systemów.

Artykuł promocyjny

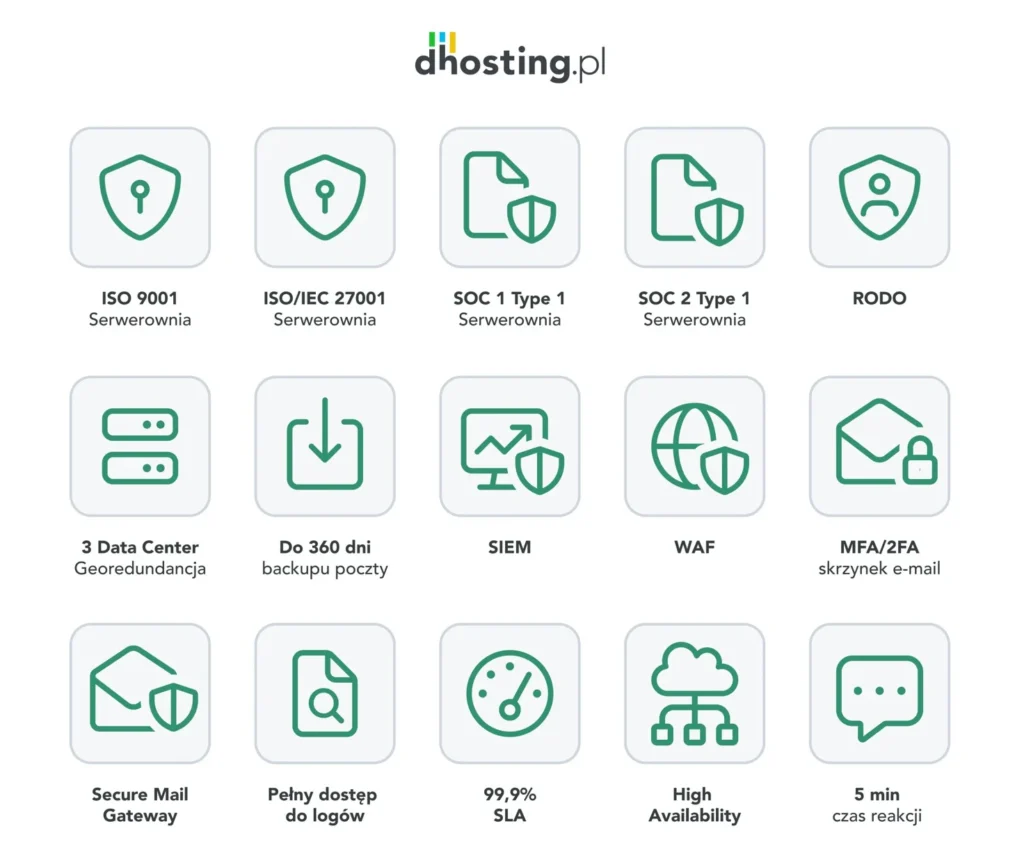

Fizyczna separacja i dedykowana infrastruktura sieciowa

Najbezpieczniejszym wyborem w kontekście wymagań dyrektywy NIS2 jest w pełni odseparowana infrastruktura serwerowa. Odpowiada ona na kluczowy wymóg zarządzania ryzykiem. Izolacja zasobów ogranicza skalę ewentualnego incydentu i zwiększa bezpieczeństwo całej organizacji. Separacja daje także możliwość wdrażania indywidualnych konfi guracji, np. zmiany rekordów MX w celu integracji z zewnętrznymi systemami fi ltrowania, co jest niemożliwe w klasycznym modelu poczty współdzielonej. Dodatkowo odseparowana infrastruktura zapewnia:

- Dedykowaną adresację IP i routing: eliminacja ryzyka trafi enia na czarne listy (RBL) z powodu działań podmiotów trzecich oraz pełna kontrola nad reputacją wysyłek.

- Indywidualną architekturę High Availability (HA): klasteryzacja usług MX, IMAP oraz SMTP w oparciu o georedundancję. Infrastruktura może być rozproszona pomiędzy różne centra danych, które połączone są geografi cznie niezależnymi trasami światłowodowymi, co eliminuje pojedyncze punkty awarii (SPOF).

- Gwarantowaną przepustowość: minimalny port sieciowy o przepustowości 20 Gbps dedykowany wyłącznie dla obsługi ruchu pocztowego jednostki.

Model ochrony CyberSecurity

Ochrona przepływu informacji w rozwiązaniach indywidualnych opiera się na wielowarstwowej fi ltracji i aktywnej defensywie. System stanowi kompleksową barierę ochronną, której kluczowym zadaniem jest skuteczna neutralizacja ataków phishingowych i prób spoofi ngu, a także szczegółowa weryfi kacja w poszukiwaniu anomalii. Fundamentami tej architektury są:

- Secure Mail Gateway (SMG): bramki bezpieczeństwa pracujące w trybie MTA (Mail Transfer Agent) umożliwiają stosowanie zaawansowanych polityk fi ltrowania niedostępnych w rozwiązaniach standardowych, jak np. skanowanie wychodzącej korespondencji pod kątem obecności numerów PESEL, danych kart płatniczych lub słów kluczowych zdefi niowanych w polityce bezpieczeństwa organizacji.

- Lokalny sandboxing: podejrzane załączniki są izolowane i detonowane w bezpiecznym, odseparowanym środowisku. W przeciwieństwie do rozwiązań chmurowych, proces ten odbywa się w obrębie kontrolowanej infrastruktury, co zapobiega eksfi ltracji metadanych na zewnątrz.

- Bezpieczeństwo pocztowe: CleanBox AI od dhosting.pl z analizą kontekstową to autorski mechanizm fi ltracji wykorzystujący uczenie maszynowe i analizę heurystyczną. System identyfi kuje ataki poprzez wykrywanie anomalii w nagłówkach i treściach wiadomości.

Kontrola kodu źródłowego

Unikalną cechą indywidualnego rozwiązania pocztowego jest pełna kontrola nad kodem źródłowym panelu zarządzania i systemów pomocniczych. Pozwala to na:

Dostęp do logów w czasie rzeczywistym: poprzez protokół SSH. Logi te mogą być automatycznie przesyłane do zewnętrznych systemów klasy SIEM (Security Information and Event Management) klienta w celu korelacji zdarzeń.

Wymuszanie rygorystycznych polityk uwierzytelniania: możliwość technicznego zablokowania logowania z konkretnych klas adresowych IP oraz bezwzględne wymuszenie MFA/2FA (Multi-Factor Authentication) dla wszystkich protokołów dostępowych.

Retencja danych i parametry utrzymaniowe (SLA)

Zarządzanie ciągłością działania w modelu indywidualnym defi niują parametry wykraczające poza standardy rynkowe:

Backup do 360 dni: system kopii zapasowych realizowany jest w modelu off-site. Dane mogą być replikowane do osobnej lokalizacji fi zycznej z możliwością przechowywania danych z całego roku.

Parametry SLA: dostępność usługi na poziomie 99,9% w skali miesiąca. Czas reakcji na błędy krytyczne wynosi do 5 minut.

Zgodność formalno-prawna: możliwość zawarcia indywidualnej umowy powierzenia przetwarzania danych osobowych (PPDO), uwzględniającej specyficzne wymogi organizacji.

Podsumowanie

To wszystko dostępne jest w ramach indywidualnych pakietów pocztowych w dhosting.pl. To rozwiązanie dla podmiotów, które wymagają pełnej suwerenności systemów komunikacji. Łączy ono wydajność systemów klasy Enterprise (jak Microsoft Exchange) z bezpieczeństwem dedykowanej, polskiej infrastruktury podlegającej certyfi kacji ISO 9001, ISO/IEC 27001 oraz SOC 1 i SOC 2 Type 1. To środowisko zaprojektowane do aktywnego odpierania zaawansowanych zagrożeń i spełniania najbardziej restrykcyjnych norm regulacyjnych.

Damian Doniecki, Head of Business Development w dhosting.pl

Artykuł promocyjny

![Agenci AI wchodzą do biznesu. Bez kontroli grożą katastrofą [RELACJA]](https://bgrev.pl/wp-content/uploads/2026/03/uipath-fusion-332x235.webp)

![Agenci AI wchodzą do biznesu. Bez kontroli grożą katastrofą [RELACJA]](https://bgrev.pl/wp-content/uploads/2026/03/uipath-fusion-688x387.webp)